Terminale di controllo accessi per riconoscimento facciale

Guida veloce

IMD9883

Lista imballaggio

| NO. | Nome | Quantità | Unità |

| 1 | Terminale di controllo accessi con riconoscimento facciale | 1 | PZ |

| 2 | Componente a vite | 1 | Impostato |

| 3 | Staffa | 1 | PZ |

| 4 | Chiave a tubo T10 con foro a L | 1 | PZ |

| 5 | Adesivo di installazione | 1 | PZ |

| 6 | Cavo a 20 pin | 1 | PZ |

| 7 | Cavo di alimentazione a 2 pin | 1 | PZ |

| 8 | Manuale d'uso | 1 | PZ |

Prodotto finitoview

Il terminale di controllo accessi con riconoscimento facciale è caratterizzato da prestazioni elevate e alta affidabilità. Integra perfettamente la nostra tecnologia di riconoscimento facciale della nostra azienda e supporta la verifica basata sulla scansione facciale e l'apertura delle porte affidandosi all'algoritmo di deep learning, implementando così un controllo accurato dell'accesso del personale. I visitatori possono chiamare l'unità interna di un residente in modo che il residente apra la porta da remoto. Il prodotto è caratterizzato da un elevato tasso di riconoscimento, grande capacità di archiviazione e riconoscimento rapido. Il terminale di controllo accessi supporta anche la presenza e altre funzioni. Può essere ampiamente applicato nei sistemi di costruzione di comunità intelligenti, sicurezza pubblica, campusi e altre scene simili.

2.1 Aspetto e dimensione

L'aspetto effettivo del dispositivo prevale. La figura seguente mostra le dimensioni del dispositivo.

Un cappuccio impermeabile è richiesto nell'installazione impermeabile. La figura seguente mostra le dimensioni della cappa impermeabile.

2.2 Descrizione della struttura

La figura seguente mostra la struttura del dispositivo. Il dispositivo reale prevale.

Figura 2-1 Struttura del dispositivo

| 1.Supplemento luce lamp 1 | 2. Fotocamera a infrarossi |

| 3. Supplemento luce infrarossa lamp | 4. Telecamera a luce visibile |

| 5.Supplemento luce lamp 2 | 6.Schermo di visualizzazione |

| 7. Indicatore di passaggio | 8.Microfono |

| 9.Area lettura tessere | 10.Altoparlante |

| 11. Pulsante di ripristino | 12.USB 2.0 |

| 13.Interfaccia di rete | 14. Ingresso di alimentazione (CC 12V ± 25%) |

| Interfaccia a 15.20 pin | 16.Tamppulsante di prova |

Installazione del dispositivo

3.1 Ambiente di installazione

Cerca di evitare scene di luce diretta intensa e retroilluminazione intensa durante l'installazione del dispositivo. Si prega di mantenere la luce ambientale luminosa.

3.2 Cablaggio del dispositivo

1 Incorporamento del cablaggio

Prima di installare il terminale di controllo accessi per riconoscimento facciale, pianificare la disposizione dei cavi, compreso il cavo di alimentazione (per la selezione del diametro del cavo di alimentazione della prolunga, vedere Tabella 3-1), cavo di rete, cavo serratura, cavo Wiegand, cavo allarme, e cavo RS485 (RS232). Il numero di cavi dipende dalle condizioni di rete effettive. Per i dettagli, vedere Descrizione del cablaggio.

Tabella 3-1 Tabella di selezione del diametro per i cavi di alimentazione di prolunga

| DC 12V/2A per alimentazione; il limite inferiore per il voltage è DC 9V (12V-25%) | ||||

| Diametro filo (mm) | 0.8mm | 1mm | 1.25mm | 1.63mm |

| (20 AWG) | (18 AWG) | (16 AWG) | (14 AWG) | |

| Distanza di trasmissione (m) | 18 | 37 | 58 | 99 |

2 Descrizione del cablaggio

Le figure seguenti mostrano il cablaggio tra il terminale di controllo accessi e diversi dispositivi. Per il terminale di cablaggio di ciascun dispositivo, consultare il manuale d'uso del dispositivo o consultare i relativi produttori.

![]() NOTA!

NOTA!

Negli schemi elettrici, i dispositivi di ingresso e i dispositivi di uscita sono definiti come segue:

- I dispositivi di ingresso si riferiscono ai dispositivi che inviano segnali al terminale di controllo accessi.

- I dispositivi di uscita si riferiscono a dispositivi che ricevono segnali di uscita dal terminale di controllo accessi.

Figura 3-1 Schemi elettrici (senza Security Module)

Il terminale di controllo accessi con riconoscimento facciale può essere collegato anche a un modulo di sicurezza. La figura seguente mostra il cablaggio del modulo Security.

Figura 3-2 Schemi di cablaggio (con Security Module)

3.3 Preparativi degli strumenti

- Cacciavite Phillips

- Cinturino da polso antistatico o guanti antistatici

- Trapano

- Metro a nastro

- Marcatore

- Un sacco di gomma siliconica

- Pistola in silicone

3.4 Passaggi di installazione

- Determinare la posizione della scatola di giunzione a parete da 86*86 mm. Questa modalità di installazione incorpora in anticipo una scatola di giunzione da 86 * 86 mm nel muro o pratica un foro sul muro per incorporare la scatola.

NOTA!

NOTA!

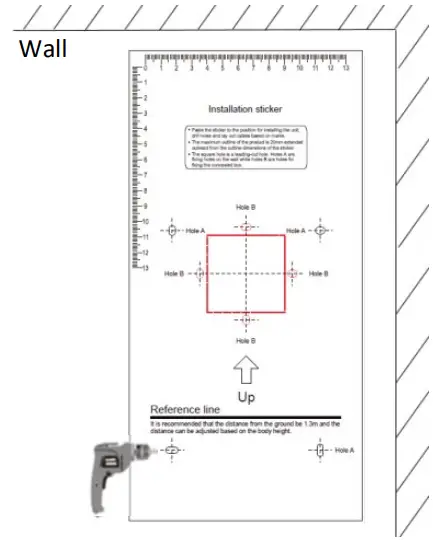

Sono presenti due fori di installazione sulla scatola di giunzione a parete da 86*86 mm. Possono essere paralleli al suolo o verticali al suolo. Devono essere mappati ai fori intermedi sulla staffa durante l'installazione effettiva. - Determinare le posizioni dei fori sulla parete facendo riferimento alle posizioni dei quattro fori A sull'adesivo di installazione.

- Utilizzare un trapano per praticare due fori con una profondità di 30 mm e un diametro da 6 mm a 6.5 mm sulla parete.

Nota:

Nota:

Evitare i fili incorporati nel muro durante la perforazione! - Incorpora i bulloni di espansione all'interno dei due fori di installazione sulla parete.

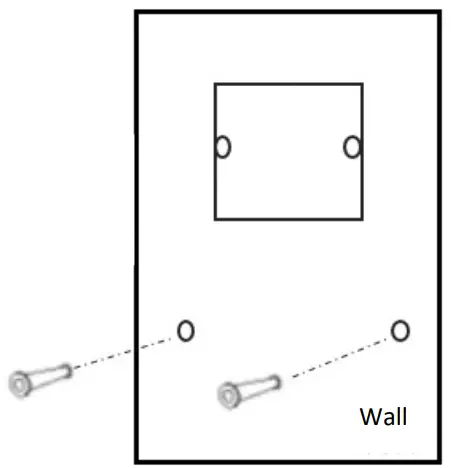

- staffa.

• Installazione normale: Allineare i fori sulla staffa con i fori di installazione sulla parete e la scatola di giunzione montata a parete da 86*86 mm e utilizzare il cacciavite Phillips per

serrare le viti in senso orario per fissare la staffa.

• Installazione impermeabile: il processo di installazione impermeabile è sostanzialmente lo stesso del normale processo di installazione. È necessario fissare insieme la staffa e il cappuccio impermeabile, per i dettagli, vedere la figura seguente. Dopo aver completato l'installazione impermeabile, applicare una quantità sufficiente di gomma siliconica lungo lo spazio tra il bordo della cappa impermeabile e il muro (sinistra, in alto e a destra). La gomma siliconica deve essere continua.

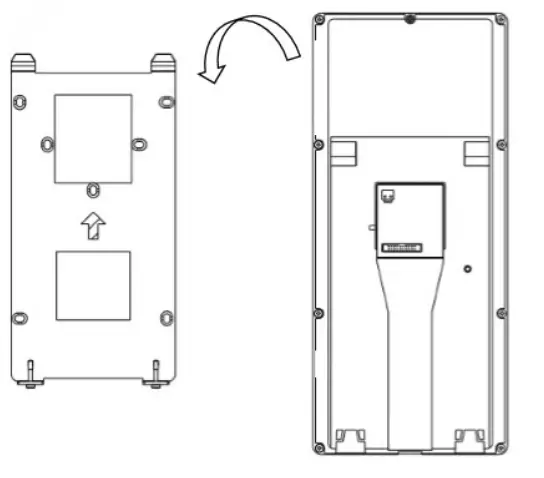

- Fissare il terminale di controllo accessi al gancio della staffa.

- Nella parte inferiore del dispositivo (riquadro tratteggiato come mostrato nella figura seguente), utilizzare la chiave a L per serrare le due viti di fissaggio in senso orario.

Avvio del dispositivo

Dopo aver installato correttamente il dispositivo, collegare un'estremità dell'adattatore di alimentazione (acquistato o preparato) all'alimentazione di rete e l'altra estremità all'interfaccia di alimentazione del terminale di controllo accessi per il riconoscimento facciale, quindi avviare il dispositivo. Lo schermo del monitor esterno è eccitato e si illumina, e il live view viene visualizzato sullo schermo, a indicare che il dispositivo è stato avviato correttamente.

Web Login

Puoi effettuare l'accesso a Web pagina del terminale di controllo accessi per la gestione e la manutenzione del dispositivo. Per le operazioni dettagliate, vedere il Manuale utente del terminale di riconoscimento facciale di Visual Intercom.

- Su un PC client, apri Internet Explorer (IE9 o successivo), inserisci l'indirizzo IP del dispositivo 192.168.1.13 nella barra degli indirizzi e premi Invio.

- Nella finestra di dialogo di accesso, inserisci il nome utente (admin per impostazione predefinita) e la password (123456 per impostazione predefinita) e fai clic su Accedi per accedere al Web pagina.

![]() NOTA!

NOTA!

- DHCP è abilitato per impostazione predefinita. Se un server DHCP viene utilizzato nell'ambiente di rete, un indirizzo IP può essere assegnato dinamicamente al dispositivo. Accedi con l'indirizzo IP effettivo.

- Al primo accesso, il sistema ti chiederà di installare un plugin. Chiudi tutti i browser durante l'installazione del plugin. Segui le istruzioni nella pagina per completare l'installazione del plug-in, quindi riavvia Internet Explorer per accedere al sistema.

- La password predefinita di questo prodotto viene utilizzata solo per l'accesso iniziale. È necessario modificare la password predefinita dopo l'accesso iniziale per garantire la sicurezza. Imposta una password complessa di almeno nove caratteri, inclusi tutti e tre gli elementi: cifre, lettere e caratteri speciali.

- Se la password è stata modificata, utilizzare la nuova password per accedere al Web interfaccia.

Gestione del personale

Il terminale di controllo accessi con riconoscimento facciale supporta la gestione del personale sul Web interfaccia e interfaccia grafica.

- Gestione del personale sul Web interfaccia

Sul Web interfaccia, puoi aggiungere persone (una per una o in batch), modificare le informazioni personali o eliminare persone (una per una o insieme). Le operazioni di dettaglio sono descritte come segue:

- Accedi al Web interfaccia.

- Scegli Configurazione > Intelligente > Libreria volti per accedere all'interfaccia Libreria volti, in cui puoi gestire le informazioni sul personale. Per le operazioni dettagliate, vedere il Manuale utente del terminale di riconoscimento facciale di Visual Intercom II.

- Gestione del personale su GUI

- Tocca e tieni premuta l'interfaccia principale del terminale di controllo accessi con riconoscimento facciale (per più di 3 secondi).

- Nell'interfaccia di immissione della password visualizzata, immettere la password di attivazione corretta per accedere all'interfaccia di configurazione dell'attivazione.

- Nell'interfaccia Configurazione attivazione, fare clic su Gestione utenti. Nell'interfaccia di gestione utente visualizzata, immettere le informazioni sul personale. Per le operazioni dettagliate, vedere il Manuale utente del terminale di riconoscimento facciale di Visual Intercom II.

Appendice

7.1 Precauzioni per il riconoscimento facciale

7.1.1 Requisiti per la raccolta delle foto del viso

- Requisito generale: foto a pieno facciale a capo scoperto, con il lato anteriore rivolto verso la fotocamera.

- Requisiti di portata: la foto dovrebbe mostrare il contorno di entrambe le orecchie di una persona e coprire la gamma dalla sommità della testa (compresi tutti i capelli) alla parte inferiore del collo.

- Requisiti di colore: foto a colori reali.

- Requisito per il trucco: non dovrebbe esserci alcun colore cosmetico che influisca sul vero aspetto durante la raccolta, come il trucco delle sopracciglia e il trucco delle ciglia.

- Requisito dello sfondo: è accettabile lo sfondo bianco, blu o di altro colore puro.

- Fabbisogno di luce: Durante la raccolta è richiesta luce con luminosità adeguata. Le foto troppo scure, le foto troppo luminose e le foto dei volti con colori chiari e scuri dovrebbero essere evitate.

7.1.2 Posizione della partita in faccia

La figura seguente mostra la posizione corretta della corrispondenza del viso.

Figura 7-1 Posizione della corrispondenza facciale

![]() NOTA!

NOTA!

La posizione della corrispondenza facciale dovrebbe rientrare nell'intervallo riconoscibile mostrato nella figura. Se la corrispondenza del volto non riesce nell'area 1 mostrata nella figura, spostati indietro. Se la corrispondenza dei volti non riesce nell'area 2 mostrata nella figura, andare avanti.

7.1.3 Postura dell'incontro facciale

- Espressione facciale

Per garantire l'accuratezza della corrispondenza facciale, mantieni un'espressione naturale durante la partita (come mostrato nella figura seguente).

- Postura facciale

Per garantire l'accuratezza della corrispondenza dei volti, tieni il volto rivolto verso la finestra di riconoscimento durante la partita. Evita la testa da un lato, la faccia laterale, la testa troppo alta, la testa troppo bassa e altre posizioni scorrette.

Disclaimer e avvertenze di sicurezza

Dichiarazione di copyright

Nessuna parte di questo manuale può essere copiata, riprodotta, tradotta o distribuita in qualsiasi forma e con qualsiasi mezzo senza il preventivo contenuto scritto della nostra azienda (di seguito denominata noi).

Il prodotto descritto in questo manuale può contenere software proprietario di proprietà della nostra azienda e dei suoi eventuali licenziatari. A meno che non sia consentito, nessuno è autorizzato a copiare, distribuire, modificare, astrarre, decompilare, disassemblare, decrittografare, decodificare, noleggiare, trasferire o concedere in sublicenza il Software in qualsiasi forma e con qualsiasi mezzo.

Dichiarazione di conformità all'esportazione

La nostra azienda è conforme alle leggi e ai regolamenti sul controllo delle esportazioni applicabili in tutto il mondo, inclusa quella della Repubblica popolare cinese e degli Stati Uniti, e si attiene alle normative pertinenti relative all'esportazione, alla riesportazione e al trasferimento di hardware, software e tecnologia. Per quanto riguarda il prodotto descritto in questo manuale, la nostra azienda chiede di comprendere appieno e di attenersi rigorosamente alle leggi e ai regolamenti sull'esportazione applicabili in tutto il mondo.

Promemoria sulla protezione della privacy

La nostra azienda rispetta le leggi appropriate sulla protezione della privacy e si impegna a proteggere la privacy degli utenti. Potresti voler leggere la nostra politica sulla privacy completa sul nostro websito e conoscere le modalità con cui trattiamo le tue informazioni personali. Tieni presente che l'utilizzo del prodotto descritto in questo manuale può comportare la raccolta di informazioni personali come il viso, l'impronta digitale, il numero di targa, l'e-mail, il numero di telefono e il GPS. Si prega di rispettare le leggi e i regolamenti locali durante l'utilizzo del prodotto.

Informazioni su questo manuale

- Il presente manuale è destinato a più modelli di prodotto e le foto, le illustrazioni, le descrizioni, ecc. presenti nel manuale potrebbero differire dall'aspetto, dalle funzioni, dalle caratteristiche, ecc. effettivi del prodotto.

- Il presente manuale è destinato a più versioni software e le illustrazioni e le descrizioni in esso contenute potrebbero differire dall'interfaccia utente grafica e dalle funzioni effettive del software.

- Nonostante i nostri sforzi, potrebbero esserci errori tecnici o tipografici in questo manuale. La nostra azienda non può essere ritenuta responsabile per tali errori e si riserva il diritto di modificare il manuale senza preavviso.

- Gli utenti sono pienamente responsabili per eventuali danni e perdite derivanti da un utilizzo improprio.

- La nostra azienda si riserva il diritto di modificare qualsiasi informazione contenuta in questo manuale senza alcun preavviso o indicazione. Per motivi quali aggiornamenti della versione del prodotto o requisiti normativi delle regioni pertinenti, questo manuale verrà aggiornato periodicamente.

Disclaimer of Responsabilità

- Nella misura consentita dalla legge applicabile, in nessun caso la nostra azienda sarà responsabile per eventuali danni speciali, incidentali, indiretti e consequenziali, né per qualsiasi perdita di profitti, dati e documenti.

- Il prodotto descritto in questo manuale viene fornito "così com'è". A meno che non sia richiesto dalla legge applicabile, questo manuale è solo a scopo informativo e tutte le dichiarazioni, informazioni e raccomandazioni in questo manuale sono presentate senza garanzie di alcun tipo, espresse o implicite, inclusi, ma non limitati a, commerciabilità, soddisfazione per la qualità, idoneità per uno scopo particolare e non violazione.

- Gli utenti devono assumersi la totale responsabilità e tutti i rischi per la connessione del prodotto a Internet, inclusi, a titolo esemplificativo, attacchi di rete, hacking e virus. Raccomandiamo vivamente agli utenti di adottare tutte le misure necessarie per migliorare la protezione della rete, del dispositivo, dei dati e delle informazioni personali. La nostra azienda declina ogni responsabilità ad esso correlata, ma fornirà prontamente il necessario supporto relativo alla sicurezza.

- Nella misura non proibita dalla legge applicabile, in nessun caso la nostra azienda e i suoi dipendenti, licenziatari, sussidiarie o affiliate saranno responsabili per i risultati derivanti dall'uso o dall'impossibilità di utilizzare il prodotto o servizio, inclusa, a titolo esemplificativo, la perdita di profitti e qualsiasi altro danno o perdita commerciale, perdita di dati, approvvigionamento di beni o servizi sostitutivi; danni alla proprietà, lesioni personali, interruzione dell'attività, perdita di informazioni commerciali o qualsiasi perdita speciale, diretta, indiretta, incidentale, consequenziale, pecuniaria, di copertura, esemplare, sussidiaria, tuttavia, causata e su qualsiasi teoria di responsabilità, sia contrattuale, rigorosa responsabilità o illecito (inclusa negligenza o altro) in qualsiasi modo al di fuori dell'uso del prodotto, anche se la nostra azienda è stata informata della possibilità di tali danni (diversi da quanto potrebbe essere richiesto dalla legge applicabile nei casi di lesioni personali, incidentali o danno sussidiario).

- Nella misura consentita dalla legge applicabile, in nessun caso la nostra responsabilità totale nei tuoi confronti per tutti i danni arrecati al prodotto descritto nel presente manuale (salvo quanto richiesto dalla legge applicabile in casi che comportano lesioni personali) potrà superare l'importo da te pagato per il prodotto.

Sicurezza della rete

Adotta tutte le misure necessarie per migliorare la sicurezza di rete del tuo dispositivo.

Di seguito sono riportate le misure necessarie per la sicurezza di rete del tuo dispositivo:

- Modificare la password predefinita e impostare una password complessa: si consiglia vivamente di modificare la password predefinita dopo il primo accesso e di impostare una password complessa di almeno nove caratteri, inclusi tutti e tre gli elementi: cifre, lettere e caratteri speciali.

- Mantieni aggiornato il firmware: si consiglia di aggiornare sempre il dispositivo all'ultima versione per le ultime funzioni e una migliore sicurezza. Visita il nostro sito ufficiale websito o contattare il rivenditore locale per il firmware più recente.

Di seguito sono riportati suggerimenti per migliorare la sicurezza di rete del dispositivo: - Cambia la password regolarmente: cambia la password del tuo dispositivo regolarmente e mantieni la password al sicuro. Assicurati che solo l'utente autorizzato possa accedere al dispositivo.

- Abilita HTTPS/SSL: utilizza un certificato SSL per crittografare le comunicazioni HTTP e garantire la sicurezza dei dati.

- Abilita filtro indirizzi IP: consente l'accesso solo dagli indirizzi IP specificati.

- Mappatura minima delle porte: configura il router o il firewall per aprire un set minimo di porte sulla WAN e mantenere solo le mappature delle porte necessarie. Non impostare mai il dispositivo come host DMZ o configurare un NAT full cone.

- Disattivare le funzioni di accesso automatico e salvataggio della password: se più utenti hanno accesso al computer, si consiglia di disattivare queste funzioni per impedire accessi non autorizzati.

- Scegli nome utente e password in modo discreto: evita di utilizzare il nome utente e la password del tuo social media, banca, account e-mail, ecc. come nome utente e password del tuo dispositivo, nel caso in cui le informazioni sui tuoi social media, banca e account e-mail siano trapelate.

- Limita le autorizzazioni utente: se più utenti devono accedere al tuo sistema, assicurati che a ogni utente vengano concesse solo le autorizzazioni necessarie.

- Disabilita UPnP: quando UPnP è abilitato, il router mapperà automaticamente le porte interne e il sistema inoltrerà automaticamente i dati delle porte, il che comporta il rischio di perdita di dati. Pertanto, si consiglia di disabilitare UPnP se la mappatura delle porte HTTP e TCP è stata abilitata manualmente sul router.

- SNMP: Disattiva SNMP se non lo usi. Se lo usi, allora è consigliato SNMPv3.

- Multicast: il multicast è destinato a trasmettere video a più dispositivi. Se non si utilizza questa funzione, si consiglia di disabilitare il multicast sulla rete.

- Controlla i registri: controlla regolarmente i registri del tuo dispositivo per rilevare accessi non autorizzati o operazioni anomale.

- Protezione fisica: conservare il dispositivo in una stanza o in un armadio chiusi a chiave per impedire l'accesso fisico non autorizzato.

- Isolare la rete di videosorveglianza: isolare la rete di videosorveglianza da altre reti di servizi aiuta a prevenire l'accesso non autorizzato ai dispositivi del sistema di sicurezza da parte di altre reti di servizi.

Avvertenze di sicurezza

Il dispositivo deve essere installato, sottoposto a manutenzione e mantenuto da un professionista qualificato con le necessarie conoscenze e competenze in materia di sicurezza. Prima di iniziare a utilizzare il dispositivo, leggere attentamente questa guida e assicurarsi che tutti i requisiti applicabili siano soddisfatti per evitare pericoli e perdita di proprietà.

Conservazione, trasporto e utilizzo

- Conservare o utilizzare il dispositivo in un ambiente idoneo che soddisfi i requisiti ambientali, tra cui, a titolo esemplificativo ma non esaustivo, temperatura, umidità, polvere, gas corrosivi, radiazioni elettromagnetiche, ecc.

- Assicurarsi che il dispositivo sia installato saldamente o posizionato su una superficie piana per evitare cadute.

- Se non diversamente specificato, non impilare i dispositivi.

- Assicurare una buona ventilazione nell'ambiente operativo. Non coprire le prese d'aria sul dispositivo. Lasciare spazio adeguato per la ventilazione.

- Proteggere il dispositivo da liquidi di qualsiasi tipo.

- Assicurarsi che l'alimentatore fornisca una tensione stabiletage che soddisfi i requisiti di potenza del dispositivo. Assicurarsi che la potenza in uscita dell'alimentatore superi la potenza massima totale di tutti i dispositivi collegati.

- Verificare che il dispositivo sia installato correttamente prima di collegarlo all'alimentazione.

- Non rimuovere il sigillo dal corpo del dispositivo senza consultare Uniview primo. Non tentare di riparare il prodotto da soli. Contattare un professionista qualificato per la manutenzione.

- Scollegare sempre il dispositivo dall'alimentazione prima di tentare di spostarlo.

- Prima di utilizzare il dispositivo all'aperto, adottare le misure di impermeabilità appropriate, in conformità ai requisiti.

Requisiti di potenza

- L'installazione e l'uso del dispositivo devono essere effettuati nel rigoroso rispetto delle normative locali in materia di sicurezza elettrica.

- Utilizzare un alimentatore certificato UL che soddisfi i requisiti LPS se viene utilizzato un adattatore.

- Utilizzare il cavo di alimentazione consigliato, in base alle specifiche nominali.

- Utilizzare esclusivamente l'adattatore di alimentazione fornito con il dispositivo.

- Utilizzare una presa di corrente dotata di messa a terra di protezione.

- Se il dispositivo è predisposto per essere collegato a terra, collegarlo correttamente a terra.

Attenzione all'uso della batteria

- Quando si utilizza la batteria, evitare:

- Temperature estreme alte o basse durante l'uso, lo stoccaggio e il trasporto;

- Pressione dell'aria estremamente bassa o pressione dell'aria bassa ad alta quota.

- Sostituzione della batteria.

- Utilizzare la batteria in modo appropriato. Un utilizzo improprio della batteria, come quello seguente, può causare rischi di incendio, esplosione o perdita di liquido o gas infiammabile.

- Sostituire la batteria con una di tipo errato;

- Smaltire una batteria nel fuoco o in un forno caldo, o frantumare o tagliare meccanicamente una batteria;

- Smaltire la batteria usata secondo le normative locali o le istruzioni del produttore della batteria

- Avvertenze per la sicurezza personale:

- Pericolo di ustione chimica. Questo prodotto contiene una batteria a bottone. Non ingerire la batteria. Se la batteria a bottone viene ingerita, può causare gravi ustioni interne in sole 2 ore e può portare alla morte.

- Tenere le batterie nuove e usate lontano dalla portata dei bambini.

- Se il vano batterie non si chiude correttamente, interrompere l'uso del prodotto e tenerlo lontano dalla portata dei bambini.

- Se si ritiene che le batterie siano state ingerite o inserite in qualsiasi parte del corpo, consultare immediatamente un medico.

Conformità normativa

Dichiarazioni FCC

Questo dispositivo è conforme alla Parte 15 delle Norme FCC. Il funzionamento è soggetto alle due condizioni seguenti: (1) questo dispositivo non può causare interferenze dannose e (2) questo dispositivo deve accettare qualsiasi interferenza ricevuta, comprese le interferenze che possono causare un funzionamento indesiderato.

Attenzione: Si avvisa l'utente che eventuali modifiche o alterazioni non espressamente approvate dalla parte responsabile della conformità potrebbero invalidare il diritto dell'utente a utilizzare l'apparecchiatura.

NOTA: Questa apparecchiatura è stata testata e ritenuta conforme ai limiti per un dispositivo digitale di Classe B, ai sensi della parte 15 delle Norme FCC. Questi limiti sono concepiti per fornire una protezione ragionevole contro interferenze dannose in un'installazione residenziale. Questa apparecchiatura genera, utilizza e può irradiare energia a radiofrequenza e, se non installata e utilizzata in conformità alle istruzioni, può causare interferenze dannose alle comunicazioni radio. Tuttavia, non vi è alcuna garanzia che non si verifichino interferenze in una particolare installazione. Se questa apparecchiatura causa interferenze dannose alla ricezione radiofonica o televisiva, il che può essere determinato accendendo e spegnendo l'apparecchiatura, si consiglia all'utente di provare a correggere l'interferenza con una o più delle seguenti misure:

- Riorientare o riposizionare l'antenna ricevente.

- Aumentare la distanza tra l'apparecchiatura e il ricevitore.

- Collegare l'apparecchiatura a una presa di corrente appartenente a un circuito diverso da quello a cui è collegato il ricevitore.

- Per assistenza, consultare il rivenditore o un tecnico radio/TV esperto.

Dichiarazione di esposizione alle radiazioni RF:

Questa apparecchiatura è conforme ai limiti di esposizione alle radiazioni FCC stabiliti per un ambiente non controllato. Conformità Industry Canada ICES-003 Questo dispositivo soddisfa i requisiti degli standard CAN ICES-3 (B)/NMB-3(B). Questo dispositivo è conforme agli standard RSS esenti da licenza di Industry Canada. Il funzionamento è soggetto alle due condizioni seguenti: (1) questo dispositivo non può causare interferenze e (2) questo dispositivo deve accettare qualsiasi interferenza, comprese le interferenze che potrebbero causare un funzionamento indesiderato del dispositivo.

Questa apparecchiatura è conforme ai limiti di esposizione alle radiazioni FCC/IC RSS-102 stabiliti per un ambiente non controllato.

Direttiva LVD/EMC

Questo prodotto è conforme alla normativa europea Low Voltage Direttiva 2014/35/UE e Direttiva EMC 2014/30/UE, 2014/53/UE.

Questo prodotto è conforme alla normativa europea Low Voltage Direttiva 2014/35/UE e Direttiva EMC 2014/30/UE, 2014/53/UE.

Direttiva RAEE–2012/19/UE

Il prodotto a cui si riferisce il presente manuale è coperto dalla direttiva sui rifiuti di apparecchiature elettriche ed elettroniche (RAEE) e deve essere smaltito in modo responsabile.

Il prodotto a cui si riferisce il presente manuale è coperto dalla direttiva sui rifiuti di apparecchiature elettriche ed elettroniche (RAEE) e deve essere smaltito in modo responsabile.

Direttiva sulle batterie-2013/56/CE

![]() La batteria del prodotto è conforme alla Direttiva europea sulle batterie 2013/56/CE. Per un corretto riciclaggio, restituire la batteria al fornitore o a un punto di raccolta designato.

La batteria del prodotto è conforme alla Direttiva europea sulle batterie 2013/56/CE. Per un corretto riciclaggio, restituire la batteria al fornitore o a un punto di raccolta designato.

Documenti / Risorse

|

Imed Security IMD9883 Terminale di controllo accessi con riconoscimento facciale [pdf] Guida utente 0235C4CF, 2AWRF-0235C4CF, 2AWRF0235C4CF, IMD9883 Terminale di controllo accessi riconoscimento facciale, IMD9883, Terminale di controllo accessi riconoscimento facciale |