PYRAMID 2753757191 Framework del sistema di controllo IGX

Introduzione

| Autore | Matteo Nichols |

| Proprietario | Responsabile del progetto |

| Scopo | Fornire informazioni chiare, concise e complete per l'uso sicuro ed efficace, la manutenzione e la risoluzione dei problemi dei prodotti basati su IGX. |

| Ambito | L'utilizzo di un prodotto IGX da parte di un utente finale. |

| Destinato Pubblico | Utenti finali IGX |

| Processo | Processo di creazione manuale standard |

| Formazione | NON APPLICABILE |

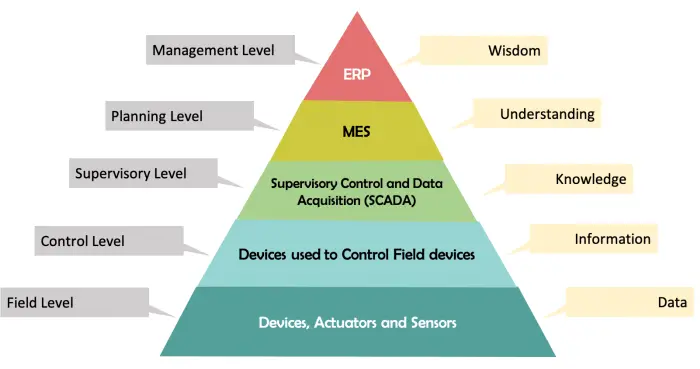

Framework del sistema di controllo IGX

IGX è l'ultimo framework di controllo software di Pyramid. È progettato da zero per applicazioni ad alta affidabilità, tra cui impostazioni mediche e industriali leggere. Il framework è monolitico e modulare, il che significa che è dotato di molte funzionalità di default e che le funzionalità sono tutte incapsulate in modo tale da poter essere riutilizzate ed estese facilmente. Alcune funzionalità chiave sono un sistema operativo QNX in tempo reale collaudato in Battle con un microkernel altamente affidabile.

Costume web server con bassa latenza e alta larghezza di banda I dati IO armonizzati sono disponibili su più protocolli Ethernet. Potenti strumenti di acquisizione ed elaborazione dati. Il sistema di interblocco di sicurezza integrato e configurabile dall'utente consente azioni di sicurezza automatiche. Linguaggio di espressione definibile dall'utente per scripting semplice.

Funzionalità e caratteristiche IGX

Introduzione alla rete

Il framework IGX utilizza la comunicazione basata su Ethernet come mezzo primario per lo scambio di dati con il mondo esterno. È utilizzato per GUI, sistemi di controllo, database, scripting e altro. La forma di comunicazione più comune utilizzata da IGX è il protocollo HTTP, che è ciò che viene utilizzato per servire le interfacce GUI incorporate. Per connettersi a un dispositivo IGX, è necessario avere una conoscenza dei concetti di base della rete Ethernet. Questa guida ti guiderà attraverso il processo passo dopo passo per la connessione ai dispositivi IGX e la manutenzione di reti più grandi con più prodotti Pyramid e di terze parti.

Avvio rapido

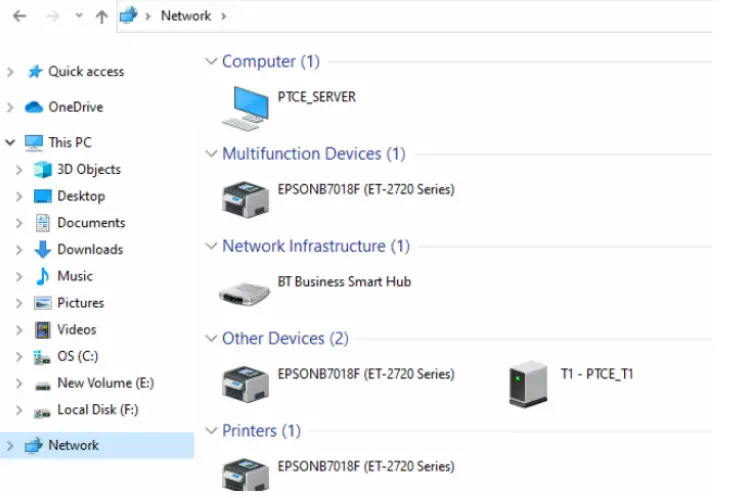

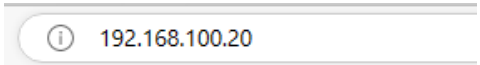

Se hai già familiarità con i concetti di rete, puoi subito iniziare a usare i dispositivi IGX. I nostri prodotti sono dotati di DHCP abilitato e, se possibile, tenteranno di ottenere automaticamente un indirizzo IP. Se non c'è risposta alla richiesta DHCP, il dispositivo tornerà all'indirizzo IP statico, che è 192.168.100.20 con una netmask di 255.255.255.0 per impostazione predefinita. Una volta che il dispositivo ha un indirizzo IP, sarà rilevabile sulla tua rete tramite UPnP, Windows 10 è dotato di uno strumento di rilevamento integrato in file esploratore.

Assicurati che la scoperta della rete sia attivata. Potresti dover premere il pulsante di aggiornamento se il dispositivo è stato aggiunto molto di recente. Una volta visualizzata l'icona del dispositivo nella pagina Rete, fai doppio clic su di essa per aprire una nuova pagina sul tuo web browser con il dispositivo URLPuoi quindi effettuare l'accesso e iniziare a controllare le impostazioni del dispositivo e a raccogliere dati.

Se i passaggi precedenti non funzionano o si desidera connettersi direttamente al dispositivo IGX, sarà necessario configurare le impostazioni dell'indirizzo IP del computer in modo che funzionino con le impostazioni del dispositivo.

Per istruzioni specifiche su come farlo, consulta la documentazione del tuo sistema operativo. Dopo aver impostato l'adattatore Ethernet del tuo computer sulla subnet corretta, digita l'indirizzo IP del dispositivo direttamente nella barra degli indirizzi di una nuova scheda sul tuo web browser per aprire il web interfaccia.

Puoi quindi effettuare l'accesso e iniziare a controllare le impostazioni del dispositivo e a raccogliere dati. 3 I browser ti consentono di connetterti direttamente al dispositivo web GUI. Nota che, a seconda delle impostazioni specifiche del tuo dispositivo e della configurazione di rete, potresti dover eseguire ulteriori passaggi di configurazione per assicurarti che il tuo dispositivo sia correttamente connesso e configurato per funzionare con il tuo computer. Fai riferimento alla documentazione o alla guida utente del tuo dispositivo per maggiori informazioni su come configurare e connetterti al tuo dispositivo.

Nozioni di base sulla rete IP

Le reti Internet Protocol (IP) sono il fondamento della moderna comunicazione digitale, consentendo ai dispositivi di scambiare dati su una rete condivisa. Le reti IP facilitano la comunicazione tra vari dispositivi come computer, smartphone, stampanti e, naturalmente, dispositivi IGX, consentendo loro di condividere risorse e informazioni.

Ecco le basi delle reti IP e ciò che un utente tipico deve sapere:

Indirizzo IP: a ogni dispositivo su una rete IP viene assegnato un identificatore univoco chiamato indirizzo IP. Viene utilizzato per identificare e localizzare i dispositivi sulla rete. Esistono due versioni di indirizzi IP: IPv4 e IPv6. Gli indirizzi IPv4 sono scritti come quattro serie di numeri separati da punti (ad esempio, 192.168.100.20), mentre gli indirizzi IPv6 utilizzano otto serie di quattro caratteri esadecimali separati da due punti (ad esempio, 2001:0db8:85a3:0000:0000:8a2e:0370:7334).

Subnet Mask: una subnet mask è un numero che definisce l'intervallo di indirizzi IP all'interno di una rete. Aiuta i dispositivi a determinare se si trovano sulla stessa rete o su una diversa. Le subnet mask sono scritte nello stesso formato degli indirizzi IP. Affinché un computer possa comunicare con un altro computer senza uno schema router avanzato, entrambi devono avere la stessa subnet mask.

Router: i router sono dispositivi che collegano più reti e indirizzano i pacchetti di dati tra di esse. Utilizzano indirizzi IP e maschere di sottorete per determinare il percorso migliore per l'inoltro dei pacchetti. I router domestici spesso fungono anche da punti di accesso Wi-Fi, consentendo ai dispositivi wireless di connettersi alla rete.

DHCP: Dynamic Host Configuration Protocol (DHCP) è un servizio di rete che assegna automaticamente indirizzi IP e altre impostazioni di rete ai dispositivi quando si uniscono alla rete. Ciò semplifica il processo di connessione dei dispositivi e garantisce che abbiano le impostazioni corrette.

DNS: Domain Name System (DNS) è un servizio che traduce i nomi di dominio leggibili dall'uomo (ad esempio, www.esample.com1 ) in indirizzi IP. Ciò rende più facile per gli utenti accedere websiti e servizi senza dover ricordare i loro indirizzi IP numerici.

Impostazione dell'indirizzo IP di Windows 10

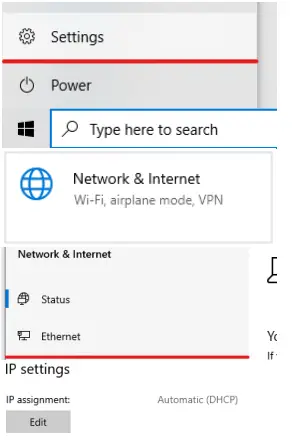

Questa guida ti guiderà attraverso i passaggi necessari per configurare le impostazioni Ethernet su Windows 10 sia per il protocollo DHCP (Dynamic Host Configuration Protocol) sia per le configurazioni IP statiche manuali.

Utilizzo di DHCP (configurazione IP automatica)

Fai clic sul pulsante "Start" (icona di Windows) nell'angolo in basso a sinistra dello schermo e seleziona "Impostazioni" (icona dell'ingranaggio). Nella finestra "Impostazioni", fai clic su "Rete e Internet". Nel menu a sinistra, fai clic su "Ethernet", quindi seleziona la tua connessione Ethernet dall'elenco a destra. Scorri verso il basso fino alla sezione "Impostazioni IP" e fai clic su "Modifica". Nella finestra "Modifica impostazioni IP", seleziona "Automatico (DHCP)" dal menu a discesa, quindi fai clic su "Salva". Windows 10 ora otterrà automaticamente un indirizzo IP, una subnet mask, un gateway predefinito e gli indirizzi del server DNS dal server DHCP della tua rete. Questo è spesso un router centralizzato gestito da un reparto IT o da un amministratore dell'ufficio.

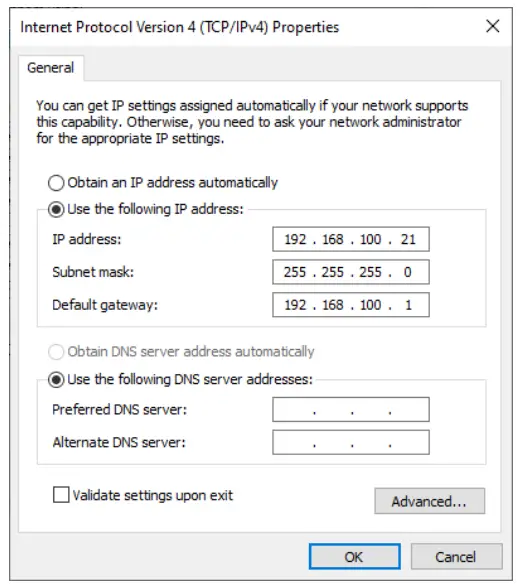

Utilizzo della configurazione IP statica manuale

Fai clic sul pulsante "Start" (icona di Windows) nell'angolo in basso a sinistra dello schermo e seleziona "Impostazioni" (icona dell'ingranaggio). Nella finestra "Impostazioni", fai clic su "Rete e Internet". Nel menu a sinistra, fai clic su "Ethernet", quindi seleziona il tuo

Connessione Ethernet dall'elenco sulla destra. Scorri verso il basso fino alla sezione "Impostazioni IP" e fai clic su "Modifica". Nella finestra "Modifica impostazioni IP", seleziona "Manuale" dal menu a discesa. Ora vedrai le opzioni per "IPv4" e "IPv6". Sposta l'interruttore su "On" per la versione IP che desideri configurare (solitamente IPv4).

Inserisci le seguenti informazioni, che puoi ottenere dall'amministratore di rete o dal tuo ISP:

Indirizzo IP: l'indirizzo IP statico che vuoi assegnare al tuo dispositivo (192.168.100.21 se stai cercando di stabilire una connessione diretta a 192.168.100.20). Maschera di sottorete o lunghezza del prefisso: la maschera di sottorete per la tua rete (solitamente 255.255.255.0 per le reti di base). La lunghezza del prefisso ha lo stesso scopo della maschera ma con un formato diverso. Usa "24" per 255.255.255.0.

Porta d'ingresso: L'indirizzo IP del router o del gateway predefinito.

Questo passaggio è facoltativo e necessario solo se sono richiesti l'accesso a Internet e più hop di rete.

Nota: Assicurati che l'indirizzo IP assegnato sia univoco e non sia utilizzato da un altro dispositivo sulla tua rete.

Scorri verso il basso fino ai campi "DNS preferito" e "DNS alternativo". Inserisci gli indirizzi del server DNS forniti dal tuo ISP o dall'amministratore di rete. Se non hai indirizzi specifici del server DNS, puoi usare server DNS pubblici come quelli di Google (8.8.8.8 per DNS preferito e 8.8.4.4 per DNS alternativo). Questo è necessario solo se sono necessarie connessioni Internet. Fai clic su "Salva" per applicare le modifiche.

Windows 10 ora utilizzerà l'indirizzo IP statico, la subnet mask, il gateway predefinito e gli indirizzi del server DNS che hai inserito per la tua connessione Ethernet. Ricordati di verificare le tue impostazioni con l'amministratore di rete o l'ISP per garantire una corretta connettività di rete. Se riscontri problemi o devi tornare a DHCP, segui i passaggi per "Utilizzo di DHCP (configurazione IP automatica)" per tornare indietro.

Manuale utente per interblocco e autorizzazione IGX

Introduzione al sistema di interblocco e permesso

Questa guida fornisce un overview del sistema di interblocco e autorizzazione IGX, che garantisce il corretto e sicuro funzionamento del sistema IGX. Gli interblocchi basati su software sono un tipo di meccanismo di sicurezza utilizzato in ambienti industriali per prevenire incidenti, garantire il corretto funzionamento e mantenere l'integrità del sistema. Sono progettati per coordinare il funzionamento di varie apparecchiature, processi o sistemi applicando condizioni o regole predefinite. A differenza degli interblocchi basati su hardware, che si basano su componenti fisici come interruttori o relè, gli interblocchi basati su software sono implementati utilizzando un microprocessore e una logica programmabile. Spesso gli interblocchi basati su software sono più economici e facili da mantenere rispetto agli interblocchi basati su hardware, ma raramente eliminano la necessità di interblocchi basati su hardware.

In scenari reali, queste condizioni logiche di interblocco devono essere monitorate e regolate regolarmente in base a situazioni specifiche. Questo sistema di sicurezza di interblocco software offre diverse funzionalità: Configurare i parametri di interblocco tramite una GUI con testo descrittivo. Abilitare o disabilitare gli interblocchi, consentendo l'override temporaneo o permanente degli interblocchi. Creare interblocchi di bloccaggio che rimangono in errore fino a quando non vengono disabilitati e riabilitati. Regolare i parametri o i limiti delle condizioni di interblocco.

Combina più interblocchi in un unico permesso, consentendo il funzionamento di uscite protette (ad esempio, abilitando un volume elevatotage o sorgenti di radiazioni).

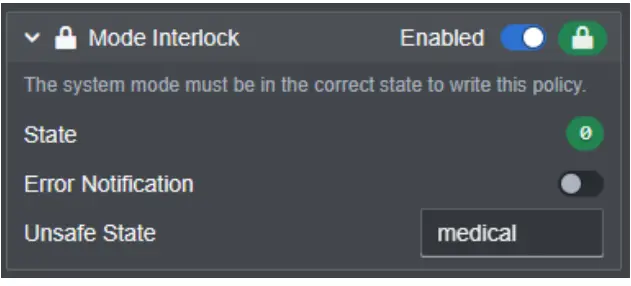

Interblocchi

Gli interblocchi sono responsabili del controllo delle loro condizioni e della segnalazione del loro stato. Per eseguire qualsiasi azione in risposta a un interblocco, è richiesto un permesso o un software aggiuntivo. Gli interblocchi sono IGX IO con un tipo intero. Questo interblocco rileva quando il sistema IGX è in modalità medica e impedisce che si verifichino azioni altrimenti pericolose. Da questa interfaccia GUI, è possibile abilitare o disabilitare l'interblocco e configurare i parametri dell'interblocco.

Valore di interblocco

Il valore di interblocco è definito da un valore intero corrispondente a un significato particolare. Al momento in cui scrivo, sono definiti 3 valori, tuttavia, il sistema potrebbe essere esteso per supportare più valori. Le versioni future aggiungeranno questi nuovi valori alla fine dell'elenco e utilizzeranno nuovi numeri, lasciando invariati i vecchi significati.

Tipi di interblocco

Ci sono diversi tipi di interblocchi integrati nel framework IGX. Questi tipi pre-realizzati consentono un controllo delle condizioni altamente uniforme e prevedibile, robusto e ben testato.

Interblocchi di gamma

Questi interblocchi controlleranno se un dato IO numerico rientra nei limiti di intervallo facoltativi. Tutti i seguenti parametri sono facoltativi. Se il parametro viene omesso, non verrà utilizzato nella logica di controllo condizionale. Questi limiti saranno definiti utilizzando le stesse unità dell'IO rispetto a cui sta verificando.

tolleranza Interblocco

| Parametro | Senso |

| Limite superiore | Valore che, se superato, causerà un errore. |

| Limite inferiore | Valore che, se non superato, causerà un errore. |

| Attenzione superiore | Valore che, se superato, genererà un avviso. |

| Avviso inferiore | Valore che, se non superato, genererà un avviso. |

Tolleranza

Questi interblocchi controlleranno se un dato IO numerico rientra nel limite di tolleranza accettabile di un dato IO di comando. La tolleranza è definita come una percentualetage. Per esempioample, potresti volere un input di readback per abbinare un output di comando dato entro il 5%. Il minimo è definito nelle unità del comando IO. I valori di tolleranza sono sempre definiti come percentualetage.

| Parametro | Senso |

|

Minimo |

Il valore assoluto minimo che il comando deve avere per abilitare il controllo condizionale. Ad esempioample, un comando pari a 0 non dovrebbe essere conteggiato, poiché sarà sempre fuori tolleranza. |

| Limite di tolleranza | Il valore della percentualetagErrore che, se superato, causerà un errore. |

| Avviso di tolleranza | Il valore della percentualetagErrore che, se superato, genera un avviso. |

Permessi

I permessi sono responsabili della verifica dello stato dei loro interblocchi figlio e della segnalazione dello stato combinato. Possono essere in uno dei due possibili stati: concesso o revocato. Un permesso concesso avrà un valore booleano true, mentre un permesso revocato avrà un valore booleano false.

| Valore | Stato | Senso |

| VERO | CONCESSO | Il permesso è concesso. Tutti gli interblocchi sono OK o in allerta. |

| falso | REVOCATO | Un permesso è revocato. Almeno un interblocco è in errore. |

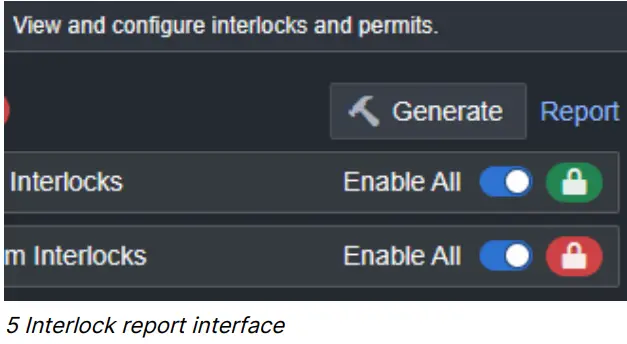

Segnalazione e revisione contabile

Per la sicurezza del sistema è fondamentale condurre regolarmente audit dei parametri di interblocco per garantire che la configurazione soddisfi ancora i requisiti. IGX include un sistema per generare report di interblocco sotto forma di file CSV file contenente tutti i campi rilevanti. IGX avrà un sistema nidificato di gestori di interblocco, ognuno dei quali ha il proprio ambito su cui può fare report. Per generare un report dell'ambito di interblocco globale, vai a quanto segue URL https:///io/interlocksPer generare un report di interblocco, attenersi alla seguente procedura.

Per prima cosa, clicca sul pulsante "Generate" per creare un nuovo report. Poi clicca sul link del report per scaricare il report appena generato. Una volta che il report è sul tuo sistema, puoi aprirlo usando Excel per vedere i valori.

Guida al linguaggio di espressione IGX

Introduzione al linguaggio ExprTke

ExprTk è una potente e flessibile libreria di analisi e valutazione di espressioni matematiche per C++. Consente agli utenti di creare, manipolare e valutare espressioni matematiche complesse tramite un linguaggio semplice e intuitivo. In questa guida, forniremo un'analisiview su come utilizzare il linguaggio ExprTk per creare espressioni, incorporare variabili e utilizzare funzioni e operatori integrati.

Operatori aritmetici

Le espressioni possono essere costruite usando una varietà di operatori incorporati. Di seguito è riportato un elenco degli operatori matematici e logici. Questi operatori valutano un singolo valore numerico.

| Operatore | Descrizione |

| + | Addizione: somma due valori. |

| – | Sottrazione: sottrae il secondo valore dal primo valore. |

| * | Moltiplicazione: moltiplica due valori tra loro. |

| / | Divisione: divide il primo valore per il secondo valore. |

|

% |

Modulo: restituisce il resto della divisione del primo valore per il secondo valore. |

| ^ | Esponenziale: eleva il primo valore alla potenza del secondo valore. |

Operatori aritmetici

Operatori di uguaglianze e disuguaglianze

Di seguito sono riportati gli operatori per il controllo di uguaglianze o disuguaglianze. I risultati di questi operatori saranno sempre 0 per falso e 1 per vero.

| Operatore | Descrizione |

| == o = | Uguaglianza: verifica se due valori sono uguali. |

| != o <> | Disuguaglianza: verifica se due valori non sono uguali. |

| < | Minore di Controlla se il primo valore è minore del secondo valore. |

|

<= |

Minore o uguale a Controlla se il primo valore è minore o uguale al secondo valore. |

| > | Maggiore di: controlla se il primo valore è maggiore del secondo valore. |

|

>= |

Maggiore o uguale a Controlla se il primo valore è maggiore o uguale al secondo valore. |

Operatori logici

I seguenti sono operatori logici. I risultati di questi operatori saranno sempre 0 per falso e 1 per vero.

| Operatore | Descrizione |

| VERO | Stato vero o qualsiasi valore diverso da zero, in genere 1. |

| falso | Falso stato, valore esattamente pari a zero. |

| E | AND logico, Vero solo se x e y sono entrambi veri. Esempioample: x e y |

| & | Simile ad AND ma con ottimizzazione del cortocircuito dell'espressione da sinistra a destra. |

| E | NAND logico, Vero solo se x o y è falso. Esempioample: x e y |

|

comando(x, y, …) |

AND logico multi-input, Vero solo se tutti gli input sono veri. Cortocircuito da sinistra a destra delle espressioni. Example: mand(x > y, z < w, u o v, w e x) |

| or | OR logico, Vero se x o y è vero. Esempioample: x o y |

| | | Simile a OR ma con ottimizzazione del cortocircuito dell'espressione da sinistra a destra. |

| né | NOR logico, Vero solo se il risultato di x o y è falso. Esempioample: x né y |

|

mor(x, y, …) |

OR logico multi-input, Vero se almeno uno degli input è vero. Cortocircuito da sinistra a destra delle espressioni. Example: more(x > y, z < w, u o v, w e x) |

| xo | XOR logico, Vero solo se gli stati logici di x e y differiscono. Esempioample: x xo y |

|

Nonno |

XNOR logico, Vero se è soddisfatta la bicondizionale di x e y. Esempioample: x xnor y |

| non(x) | NOT logico: nega il senso logico dell'input. |

Operatori di assegnazione delle variabili

Oltre a questi operatori, c'è anche una selezione di operatori di assegnazione tra cui scegliere. A differenza degli operatori sopra, questi assegneranno il valore valutato a una variabile sul lato sinistro dell'operatore.

| Operatore | Descrizione |

| := | Assegnazione: assegna il valore a destra alla variabile a sinistra. |

|

+= |

Aggiungi e assegna: aggiunge il valore a destra alla variabile a sinistra e assegna il risultato alla variabile a sinistra. |

|

-= |

Sottrai e assegna: sottrae il valore a destra dalla variabile a sinistra e assegna il risultato alla variabile a sinistra. |

|

*= |

Moltiplica e assegna: moltiplica il valore a destra per la variabile a sinistra e assegna il risultato alla variabile a sinistra. |

|

/= |

Dividi e assegna: dividi la variabile a sinistra per il valore a destra e assegna il risultato alla variabile a sinistra. |

|

%= |

Modulo e assegnazione: calcola il modulo della variabile a sinistra in base al valore a destra e assegna il risultato alla variabile a sinistra. |

Funzioni integrate

ExprTk è dotato di un'ampia gamma di funzioni e operatori integrati per aiutarti a creare espressioni più complesse. Tra queste, funzioni trigonometriche (ad esempio, sin, cos, tan ), funzioni logaritmiche (ad esempio, log, log10, exp ) e molte altre. Per usare una funzione, scrivi semplicemente il suo nome seguito dai suoi argomenti tra parentesi. Ad esempioample: sin(x) * cos(y). Alcune funzioni accettano un numero variabile di argomenti. Queste funzioni saranno definite con un elenco di argomenti che termina con … per mostrare che possono essere aggiunti più argomenti.

| Funzione | Descrizione |

| abs(x) | Restituisce il valore assoluto di x. |

| segno(x) | Segno di x, -1 dove x < 0, +1 dove x > 0, altrimenti zero. |

| radice quadrata(x) | Restituisce la radice quadrata di x. |

| radice(x, n) | Radice n-esima di x. dove n è un numero intero positivo. |

| potenza(x, y) | Eleva x alla potenza di y (x^y). |

| esp(x) | Restituisce la funzione esponenziale di x (e^x). |

| registro(x) | Restituisce il logaritmo naturale (base e) di x. |

| registro10(x) | Restituisce il logaritmo (base 10) di x. |

| registro2(x) | Restituisce il logaritmo (base 2) di x. |

| accesso(x, n) | Logaritmo in base N di x, dove n è un numero intero positivo. |

| ceil (x) | Il più piccolo numero intero maggiore o uguale a x. |

| pavimento (x) | Numero intero più grande che è minore o uguale a x. |

| rotondo(x) | Arrotondare x al numero intero più vicino. |

|

rotondo(x, n) |

Arrotonda x a n cifre decimali dove n > 0 ed è un numero intero. Esempioampon:

arrotonda(1.2345678, 4) == 1.2346 |

| frazione(x) | La parte frazionaria di x. |

| troncare(x) | La parte intera di x. |

| max(x, y, …) | Il valore più grande tra tutti gli input. |

| min(x, y, …) | Il valore più piccolo tra tutti gli input. |

| Funzione | Descrizione |

| somma(x, y, …) | La somma di tutti gli input. |

| mul(x, y, …) | Prodotto di tutti gli input. |

| media(x, y, …) | Media di tutti gli input. |

| ipote(x, y) | Ipotenusa di x e y. hypot(x, y) = sqrt(x*x + y*y) |

| effetto(x) | Funzione di errore di x. |

| erfc(x) | Funzione di errore complementare di x. |

| df(x) | Funzione di distribuzione cumulativa normale. |

| Funzione | Descrizione |

| cos(x) | Restituisce l'arcocoseno di x in radianti. |

| Codice ASIN(x) | Restituisce l'arcoseno di x in radianti. |

| atan(x) | Restituisce l'arcotangente di x in radianti. |

| atan2(x, y) | Restituisce l'arcotangente di y/x in radianti. |

| cos(x) | Restituisce il coseno di x, dove x è espresso in radianti. |

| manganello(x) | Restituisce il coseno iperbolico di x. |

| peccato(x) | Restituisce il seno di x, dove x è espresso in radianti. |

| nascita(x) | Restituisce il seno iperbolico di x. |

| abbronzatura(x) | Restituisce la tangente di x, dove x è espressa in radianti. |

| tan (x) | Restituisce la tangente iperbolica di x. |

La libreria ExprTk supporta un'ampia gamma di funzioni integrate per varie operazioni e calcoli matematici. Ecco una tabella che elenca alcune delle funzioni integrate comunemente utilizzate in ExprTk insieme a una breve descrizione del loro comportamento:

Funzioni di uso generale Funzioni trigonometriche

Espressioni condizionali

Puoi creare espressioni condizionali usando il costrutto if-then-else. La sintassi per questo costrutto è la seguente: if (condizione) then (valore_se_vero) else (valore_se_falso). La condizione è un'espressione che restituisce un valore booleano, mentre valore_se_vero e valore_se_falso sono espressioni che verranno valutate in base al risultato della condizione. Ad esempioample: se (x > y) allora (x – y) altrimenti (y – x).

Creare Espressioni

Per creare un'espressione usando ExprTk, basta scrivere un'espressione matematica usando la notazione matematica standard. ExprTk supporta operazioni aritmetiche di base come addizione (+), sottrazione (-), moltiplicazione (*) e divisione (/). Puoi anche usare le parentesi per controllare l'ordine delle operazioni. Ad esempioampAd esempio, un'espressione potrebbe apparire così: 3 + 2 * (7 – 5).

Incorporazione di variabili

ExprTk consente di utilizzare variabili all'interno di espressioni. Per definire una variabile, utilizzare un nome alfanumerico composto da una o più lettere, che inizia con una lettera minuscola. Ad esempioample, puoi usare x, y o length come nomi di variabili. Una volta definite, puoi usare queste variabili all'interno delle tue espressioni. Ad esempioampAd esempio, un'espressione con variabili potrebbe apparire così: x + y * (lunghezza – larghezza).

Introduzione

I dispositivi IGX eseguono il sistema operativo QNX e sono accessibili tramite protocolli SSH e SFTP standard. Le credenziali di accesso predefinite per i dispositivi IGX sono username: root e password: root. Questa guida fornisce istruzioni dettagliate su come accedere ai dispositivi IGX tramite SSH e SFTP utilizzando il prompt dei comandi in Windows 10 e WinSCP. Inoltre, copre i comandi di base della console QNX e come avviare e arrestare l'applicazione IGX.

Protocollo Secure Shell (SSH)

Il protocollo SSH è un protocollo di rete sicuro utilizzato per l'accesso remoto ai computer. È progettato per fornire comunicazioni sicure tra due reti non attendibili utilizzando la crittografia per proteggere i contenuti della comunicazione. SSH è ampiamente utilizzato dagli amministratori di rete per gestire sistemi remoti e dagli sviluppatori per accedere ad ambienti di sviluppo remoti.

Il protocollo SSH utilizza la suite di protocolli TCP/IP per la comunicazione e, per impostazione predefinita, utilizza la porta 22. Il protocollo supporta diversi metodi di autenticazione, tra cui l'autenticazione basata su password, l'autenticazione a chiave pubblica e l'autenticazione basata su host. SSH supporta anche il tunneling delle connessioni TCP/IP, consentendo alle applicazioni di comunicare in modo sicuro tramite la connessione SSH. Il protocollo SSH è definito in diversi RFC, tra cui RFC 4250 (The Secure Shell (SSH) Protocol Assigned Numbers), RFC 4251 (The Secure Shell (SSH) Protocol Architecture) e RFC 4253 (The Secure Shell (SSH) Transport Layer Protocol).

Sicuro File Protocollo di trasferimento (SFTP)

Il Sicuro File Il protocollo di trasferimento (SFTP) è un'alternativa sicura al File Protocollo di trasferimento (FTP) per il trasferimento filetra computer. SFTP si basa sul protocollo SSH e utilizza gli stessi meccanismi di crittografia e autenticazione per proteggere i contenuti della comunicazione.

SFTP utilizza la suite di protocolli TCP/IP per la comunicazione e in genere utilizza la porta 22, la stessa porta di SSH. SFTP supporta diverse operazioni, tra cui file caricare, file download ed elenco delle directory.

SFTP supporta anche la ripresa dei trasferimenti interrotti e può preservare file attributi quali ora di modifica, autorizzazioni e proprietà.

Il protocollo SFTP è definito in diverse RFC, tra cui RFC 913 (estensione del server FTP), RFC 913 (estensione del client FTP) e RFC 4253 (The Secure Shell (SSH) Transport Layer Protocol).

Ulteriori letture

Se vuoi saperne di più sui protocolli SSH e SFTP, ecco alcune risorse per iniziare:

- Specifiche del protocollo SSH: IETF RFC24502

- Specifiche del protocollo SFTP: IETF RFC9133

- Aprire SSH: https://www.openssh.com/

1. 2. 3. 1. 2. 3. 4. STUCCO: https://www.chiark.greenend.org.uk/~sgtatham/putty/

WinSCP: https://winscp.net/eng/docs/start 2.4.2 Accesso ai dispositivi IGX tramite SSH Per accedere a un dispositivo IGX tramite SSH, segui questi passaggi: Apri il prompt dei comandi su Windows 10 digitando cmd nel menu Start. Nel prompt dei comandi, digita il seguente comando per connetterti al dispositivo IGX tramite SSH: ssh rootSostituisci con l'indirizzo IP del dispositivo IGX a cui desideri connetterti. Quando richiesto, inserisci la password per l'utente root (la password predefinita è root ). Ora dovresti essere connesso al dispositivo IGX tramite SSH e puoi eseguire i comandi QNX.

Accesso ai dispositivi IGX tramite SFTP Per accedere a un dispositivo IGX tramite SFTP, seguire questi passaggi

Scarica e installa WinSCP dal sito ufficiale websito: https://winscp.net/eng/download.php

Apri WinSCP e clicca sul pulsante “Nuovo sito”. Nella finestra “Nuovo sito”, inserisci le seguenti informazioni:

File protocollo: SFTP Nome host:

Numero di porta: 22 Nome utente: root Password: root Sostituisci con l'indirizzo IP del dispositivo IGX a cui desideri connetterti. Fai clic sul pulsante "Salva" e quindi su "Accedi" per connetterti al dispositivo IGX tramite

SFTP. Ora dovresti essere in grado di navigare e trasferire fileda/verso il dispositivo IGX tramite WinSCP.

Comandi base della console QNX

Per saperne di più su questi comandi e sulle loro opzioni, consulta la documentazione ufficiale QNX su Official QNX Documentation4

| Comando | Descrizione | Example |

| ls | Elenca il contenuto della directory corrente. | ls |

| CD | Cambia la directory corrente. | cd /root/igx |

| persona con disabilità | Stampa la directory di lavoro corrente. | persona con disabilità |

|

seconfig |

Visualizza le informazioni sulla configurazione dell'interfaccia di rete. |

seconfig |

| fare un ping | Verifica la connettività di rete. | il ping è 192.168.0.1 |

|

stato netto |

Visualizza le statistiche di rete e le connessioni attive. |

stato netto |

|

uccisione |

Termina il processo con l'ID di processo specificato. |

uccidere 1234 |

| uccidere | Come kill, ma puoi usare i nomi dei processi. | uccidere igx |

| Comando | Descrizione | Example |

| ps | Visualizza informazioni sui processi in esecuzione. | ps |

|

catrame |

Comprime e decomprime filee directory. |

tar -cf archivio.tar file |

|

superiore |

Visualizza l'utilizzo delle risorse di sistema (CPU, memoria, ecc.) in tempo reale. |

superiore |

|

fermare |

Riavvia immediatamente il sistema operativo. IGX dovrebbe avviarsi automaticamente se si utilizza la configurazione predefinita. |

fermare |

Avvio e arresto dell'applicazione IGX

L'applicazione IGX si trova in /root/igx e può essere avviato e arrestato utilizzando i seguenti comandi:

Per avviare l'applicazione IGX, utilizzare il seguente comando: /root/igx

Questo ucciderà automaticamente qualsiasi altra istanza di IGX che potrebbe essere in esecuzione. Per fermare l'applicazione IGX, usa il seguente comando: slay igx

Ciò arresterà correttamente l'applicazione IGX e libererà tutte le risorse.

Si noti che è possibile eseguire solo un'istanza dell'applicazione IGX alla volta, pertanto è importante arrestare l'istanza attualmente in esecuzione prima di avviarne una nuova.

Conclusione

L'accesso ai dispositivi IGX tramite SSH e SFTP è un modo potente per configurare ed eseguire applicazioni su questi dispositivi. Seguendo i passaggi descritti in questa guida per programmatori, puoi accedere rapidamente e facilmente ai dispositivi IGX utilizzando il prompt dei comandi in Windows 10 e WinSCP. Inoltre, imparare alcuni comandi di base della console QNX ti consentirà di configurare il dispositivo ed eseguire applicazioni con facilità

Assistenza al sistema gestito dall'utente IGX

Questa sezione del manuale è progettata per assistere gli utenti che desiderano effettuare la manutenzione dei propri dispositivi IGX in modo indipendente. Sebbene la manutenzione del sistema gestita dall'utente possa essere un modo gratificante ed economico per la manutenzione del dispositivo, è essenziale seguire le linee guida fornite in questo manuale per garantire la sicurezza e la longevità del dispositivo IGX. Se hai bisogno di assistenza con una qualsiasi di queste attività in modalità di assistenza avanzata, i tecnici esperti di Pyramid sono sempre disponibili ad aiutarti.

Prima di tentare qualsiasi attività di manutenzione del sistema gestita dall'utente, assicurarsi di ripetereview le precauzioni di sicurezza descritte nel manuale e assicurati di avere gli strumenti, l'attrezzatura e le conoscenze necessarie per svolgere le attività in modo sicuro ed efficace. Inoltre, è essenziale lavorare in un ambiente pulito, ben illuminato e organizzato per evitare potenziali danni al dispositivo. Ecco alcune linee guida generali da seguire quando si esegue la manutenzione del sistema gestita dall'utente sul dispositivo IGX:

Ispezione regolare: ispeziona regolarmente il tuo dispositivo IGX per individuare eventuali segni di usura, danni o connessioni allentate. Questo può aiutarti a identificare potenziali problemi prima che diventino problemi più significativi. Assicurati di consultare il manuale utente del dispositivo per intervalli e procedure di ispezione specifici.

Aggiornamenti firmware: mantieni il tuo dispositivo IGX aggiornato con le ultime versioni del firmware di Pyramid. Aggiornamenti regolari possono migliorare le prestazioni, la stabilità e la sicurezza del tuo dispositivo. Fai riferimento al manuale per istruzioni su come controllare e installare gli aggiornamenti del firmware. Alcuni sistemi controllati a livello medico saranno limitati a determinate versioni di IGX che hanno test più formali. In questo caso, consulta il tuo rappresentante Pyramid. Pulizia: mantieni il tuo dispositivo IGX pulito e privo di polvere, detriti e altri contaminanti. Una pulizia regolare può migliorare le prestazioni del dispositivo, prevenire il surriscaldamento e ridurre il rischio di danni. Assicurati di seguire le procedure di pulizia consigliate descritte nel manuale utente.

Sostituzione dei componenti: nel tempo, alcuni componenti del dispositivo IGX potrebbero dover essere sostituiti a causa di usura o danni. Utilizzare sempre parti di ricambio Pyramid originali per garantire prestazioni e compatibilità ottimali. Consultare il manuale utente per indicazioni su come identificare e sostituire componenti usurati o danneggiati.

Risoluzione dei problemi: se riscontri problemi con il tuo dispositivo IGX, consulta la sezione di risoluzione dei problemi del manuale utente per possibili soluzioni. Se il problema persiste, non esitare a contattare il team di supporto di Pyramid per assistenza.

Ricorda, mentre la cura del sistema gestita dall'utente può essere un modo efficace per mantenere il tuo dispositivo IGX, il team di tecnici qualificati di Pyramid è sempre disponibile per fornire supporto e assistenza quando necessario. Se non sei sicuro di qualsiasi aspetto della manutenzione del tuo dispositivo, è meglio consultare gli esperti di Pyramid per garantire la sicurezza e la longevità del tuo investimento.

Guida all'aggiornamento del firmware IGX

Introduzione

Gli aggiornamenti del firmware vengono in genere eseguiti da professionisti qualificati in una struttura controllata da Pyramid. Tuttavia, potrebbero esserci circostanze in cui i nostri clienti devono eseguire autonomamente gli aggiornamenti del firmware. È essenziale notare che un aggiornamento improprio potrebbe causare una perdita permanente di dati o danni alla funzionalità del dispositivo. Pyramid non fornisce alcuna garanzia per i dati o il tempo persi a causa di installazioni improprie del firmware. Con questo in mente, questa guida delineerà i passaggi necessari per aggiornare correttamente il firmware del dispositivo.

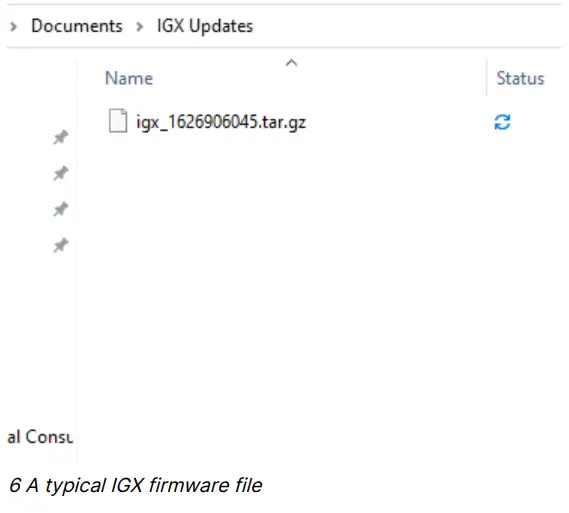

Identificare il firmware File

Un firmware IGX file è solitamente memorizzato in un formato .tar.gz, con il nome "igx" seguito dal numero di versione. Questo file contiene tutti i binari e le configurazioni necessarie per aggiornare il dispositivo. Il sistema operativo (QNX) e le librerie di supporto sono archiviati separatamente in un diverso file sistema Non decomprimere il file prima di caricarlo sul dispositivo, poiché il dispositivo si aspetta un file compresso file e non sarà possibile aggiornare senza.

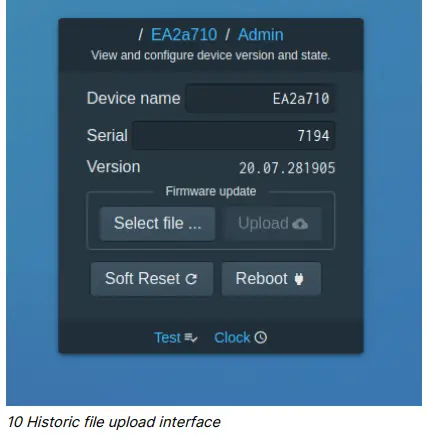

Caricamento del firmware

Il processo per accedere alla schermata di aggiornamento può variare a seconda dei dispositivi e delle versioni del software. In genere, ci sarà un collegamento "Admin" che ti indirizza alla pagina pertinente. Se non sei sicuro, puoi inserire il collegamento diretto URL nel tuo browser per accedere alla pagina di amministrazione, come ad esempio http://192.168.100.20/io/admin). La maggior parte dei browser moderni non lo richiede, quindi puoi ometterlo. Accedendo alla pagina di amministrazione, vedrai un'interfaccia simile alle immagini mostrate nella documentazione originale. La procedura per aggiornare il firmware rimane la stessa, indipendentemente dall'aspetto dell'interfaccia.

Nelle ultime versioni di IGX, la GUI dovrebbe apparire come segue: 7 Interfaccia di caricamento del firmware IGX. Facoltativamente, puoi cliccare sul pulsante di download per scaricare una copia dell'ultimo firmware caricato. Questo è utile per ripristinare una versione precedente. Clicca sul pulsante "Browse" per selezionare il tuo aggiornamento file dal tuo computer locale. Quindi il pulsante di download dovrebbe trasformarsi in un pulsante di caricamento. Fai clic sul pulsante di caricamento per installare l'aggiornamento selezionato. Nelle vecchie versioni di IGX, potresti trovare la pagina di amministrazione simile a questa. Mentre l'interfaccia in sé è diversa, la procedura di aggiornamento sarà la stessa.

Fare clic su “Sfoglia” e selezionare l’aggiornamento file dal tuo computer locale.

Dopo aver selezionato il tuo file, dovrebbe apparire il pulsante "Carica".

Fare clic sul pulsante "Carica" e il processo di aggiornamento avrà inizio.

Storico file interfaccia di caricamento

Premere il tasto “Seleziona” file …” e seleziona l'aggiornamento compresso file sul tuo sistema.

Quindi premere il pulsante "Carica". L'aggiornamento si avvierà automaticamente e quindi il dispositivo verrà reimpostato.

Aggiornamento post-firmware

Il dispositivo si riavvierà automaticamente dopo l'aggiornamento del firmware. Perderai temporaneamente la connessione al dispositivo, il che è normale. Non aggiornare manualmente la pagina durante l'aggiornamento o spegnere il dispositivo finché non si è riavviato. Se il dispositivo non si è riavviato dopo 3 minuti o non riesci a riconnetterti, prova a spegnere e riaccendere il dispositivo per risolvere eventuali problemi imprevisti. Se il dispositivo continua a non funzionare correttamente, contatta il team di supporto di Pyramid per assistenza.

Aggiornare la convalida e la risoluzione dei problemi

Verificare che il dispositivo funzioni come previsto. Se necessario, spegnere e riaccendere il dispositivo per risolvere eventuali problemi che potrebbero essersi verificati dopo l'aggiornamento. Se si sta eseguendo l'aggiornamento da una versione firmware notevolmente più vecchia, potrebbe essere necessario spegnere e riaccendere manualmente il dispositivo per completare l'aggiornamento. Contattare il team di supporto di Pyramid se si necessita di ulteriore assistenza.

Guida al flashing della scheda SD IGX

Introduzione

Questa guida ti guiderà passo dopo passo attraverso la procedura standardizzata di flashing di una scheda SD per l'aggiornamento o la creazione per la prima volta di una scheda utilizzabile per i dispositivi Pyramid. Le nostre schede SD contengono tutto il firmware e i dati utilizzati dai nostri dispositivi. Potresti creare una scheda SD per la prima volta per la produzione o provare a riparare una scheda che si è rotta oltre la semplice riparazione.

Ottieni la scheda Micro SD

Dovrebbe funzionare qualsiasi scheda micro SD da 32 GB. Noi utilizziamo una scheda microSDHC UHS-I Classe 10 U1 prodotta da Samsung, ma questo potrebbe cambiare in futuro, poiché la tecnologia delle schede SD si evolve molto rapidamente e i produttori smettono di produrre e supportare schede obsolete.

Ottieni l'immagine desiderata File

In primo luogo, hai bisogno di un file chiamata "immagine", il nome deriva dal fatto che è un'istantanea dello stato del dispositivo in un dato momento. Un'immagine file è semplicemente una copia di un'altra scheda SD contenuta in un singolo file. Un comune file l'estensione utilizzata per le immagini è '.iso' anche se le immagini Pyramid sono solitamente compresse usando gzip quindi il nostro file le estensioni sono '.iso.gz'. Se l'immagine è compressa non decomprimere il file prima di flashare. Non provare a flashare un'immagine che si trova su un'unità di rete. In passato, abbiamo riscontrato problemi con questo, assicurati solo di utilizzare una copia locale del file prima di utilizzarlo.

Ottieni lo strumento necessario

Esistono molti programmi e strumenti per flashare le schede SD, ma non possiamo garantire che funzioneranno correttamente. Ad esempioample, abbiamo scoperto che Win32 Disk Imager a volte fallisce e non segnala correttamente l'errore. Per motivi di costanza e standardizzazione, tutti in Pyramid usano lo stesso strumento chiamato Etcher. Scarica Etcher qui. Etcher funziona su Windows, Linux e Mac, esegue il flashing rapidamente, gestisce le immagini compresse senza configurazione e convalida la scheda dopo la scrittura per confermare che il flash ha funzionato correttamente. Ha anche una bella interfaccia semplice per l'avvio!

Mostra la carta

Avvia Etcher e seleziona l'immagine file sul tuo computer file sistema. Inserisci la scheda nel tuo computer, potresti aver bisogno di un adattatore USB o di una scheda SD full-size a seconda del tipo di computer che hai. Etcher dovrebbe riconoscere immediatamente la scheda, ma potresti dover selezionare l'unità corretta se ce ne sono più di una collegata al tuo computer. Quindi premi semplicemente flash e attendi. Dovrebbero volerci almeno diversi minuti, quindi sentiti libero di prendere un caffè. Se tutto è andato bene, dovresti essere pronto per installare la scheda appena creata. Se Etcher ti ha dato un errore, riprova o prova una scheda diversa.

Installazione o rimozione della scheda

Per installare o rimuovere una scheda da un dispositivo Pyramid, è necessario prima rimuovere il pannello superiore per accedere al lettore di schede SD e alla scheda di controllo. Per i nostri dispositivi montabili su rack 1U o 2U, il pannello superiore può essere rimosso svitando le quattro piccole viti a testa Phillips situate sulla parte superiore dell'estremità posteriore del dispositivo.

Quindi fai scorrere il coperchio spingendolo verso la parte posteriore del dispositivo. A seconda del dispositivo, il lettore di schede potrebbe trovarsi in posizioni diverse, ma dovrebbe apparire simile a quello nei due esempi.ample immagini qui sotto.

Per rimuovere la scheda, premere delicatamente la scheda come un pulsante e dovrebbe quindi uscire di nuovo e poter essere rimossa facilmente. Per installare una scheda, fare lo stesso ma al contrario, ovvero premere delicatamente per bloccare la scheda di nuovo in posizione.

Per rimuovere la scheda, premere delicatamente la scheda come un pulsante e dovrebbe quindi uscire di nuovo e poter essere rimossa facilmente. Per installare una scheda, fare lo stesso ma al contrario, ovvero premere delicatamente per bloccare la scheda di nuovo in posizione.

Riavvia il dispositivo

Una volta installata la nuova scheda, puoi accendere il dispositivo normalmente. I LED sulla porta Ethernet (se c'è Ethernet su questo dispositivo) dovrebbero essere accesi e lampeggianti con un cavo Ethernet collegato.

Guida all'imaging della scheda SD IGX

Riepilogo

Questo documento fornisce istruzioni per creare e comprimere immagini disco di schede SD sui sistemi Linux e Windows 10.

Per Linux, la procedura utilizza gli strumenti da riga di comando dd e gzip per creare e comprimere l'immagine del disco. Gli utenti devono identificare il dispositivo della scheda SD utilizzando il comando lsblk e quindi eseguire il comando dd per creare l'immagine del disco con l'estensione .iso.gz. Per Windows 10, il processo richiede l'utilizzo di Win32 Disk Imager per creare l'immagine del disco e 7-Zip per comprimerla. Gli utenti devono installare ed eseguire Win32 Disk Imager, selezionare il dispositivo della scheda SD appropriato e creare l'immagine del disco con l'estensione .iso. Successivamente, 7-Zip viene utilizzato per comprimere l'immagine del disco in un file .iso.gz fileEntrambe le procedure richiedono sufficiente spazio libero sul computer per memorizzare l'immagine del disco e la sua versione compressa.

Procedura Linux

La creazione di un'immagine disco di una scheda SD su Linux comporta l'uso di due strumenti da riga di comando: dd e

gzip. Questi strumenti sono solitamente preinstallati sulla maggior parte delle distribuzioni Linux. Il comando dd viene utilizzato per copiare e convertire i dati, mentre gzip è uno strumento di compressione dei dati. In questa procedura, creerai un'immagine della scheda SD e la comprimerai man mano che procedi. Identifica il dispositivo della scheda SD: Per trovare il dispositivo corretto file per la tua scheda SD, esegui il seguente comando:

nero

Questo comando elenca tutti i dispositivi a blocchi sul tuo sistema. Cerca la scheda SD nell'elenco, in genere denominata mmcblk0 o mmcblk0p1. Nota che il nome effettivo può variare a seconda del tuo sistema.

Crea e comprimi l'immagine del disco: esegui il seguente comando per creare un'immagine del disco della scheda SD e comprimerla utilizzando il comando standard sudoCommand With Progress

sudo dd status=progress if=/dev/mmcblk0 | zip>filenome.iso.gz con il dispositivo appropriato file per la tua scheda SD e sostituiscila filename con il nome desiderato per l'immagine del disco. Questo comando potrebbe richiedere circa 20 minuti per essere completato, a seconda delle dimensioni della scheda SD. Assicurati che la destinazione per l'output file ha abbastanza spazio libero per contenere l'immagine compressa. Per maggiori informazioni sul comando dd, fare riferimento alla documentazione ufficiale di GNU Coreutils.

Per ulteriori dettagli su gzip, consultare la pagina del manuale di gzip

Procedura di Windows 10 Per creare e comprimere un'immagine disco della scheda SD che genera un file .iso.gz file su Windows 10, segui questi passaggi:

Scarica e installa Win32 Disk Imager: Scarica l'ultima versione di Win32 Disk Imager dal sito ufficiale websito e installalo sul tuo computer. Inserisci la scheda SD: Inserisci la scheda SD nello slot per schede SD del tuo computer o in un lettore di schede esterno.

Avvia Win32 Disk Imager: esegui Win32 Disk Imager e seleziona la lettera dell'unità appropriata per la tua scheda SD nel menu a discesa "Dispositivo".

Crea l'immagine del disco: fai clic sull'icona della cartella accanto a "Immagine" File" e scegli una destinazione per l'output fileInserisci un file nome con estensione .iso, ad esempioampLui, filename.iso. Fai clic sul pulsante "Leggi" per iniziare a creare l'immagine del disco.

Questo processo potrebbe richiedere del tempo, a seconda delle dimensioni della scheda SD. Scarica e installa 7-Zip: Scarica e installa l'ultima versione di 7-Zip9 se non ce l'hai già sul tuo computer. Comprimi l'immagine del disco: Dopo aver creato l'immagine del disco, puoi comprimerla usando 7-Zip. Fai clic con il pulsante destro del mouse su .iso file, scegli “7-Zip” dal menu contestuale e seleziona “Aggiungi all’archivio…”. Nel menu a discesa “Formato archivio”, scegli “gzip” e fai clic su “OK” per iniziare a comprimere l’immagine. Una volta completata la compressione, il file avrà l'estensione .iso.gz, ad esempioampLui, filename.iso.gz. Assicurati di avere abbastanza spazio libero sul tuo computer per archiviare l'immagine del disco e la sua versione compressa.

Per maggiori informazioni su Win32 Disk Imager, visita la documentazione ufficiale10. Per maggiori dettagli

per utilizzare 7-Zip, consultare la documentazione della guida di 7-Zip11

Guida alla sostituzione del BeagleBone Black

Scopo

Questo documento fornisce istruzioni dettagliate per sostituire l'osso di beagle presente in alcuni dispositivi Pyramid. L'osso di beagle è un'unità di elaborazione che Pyramid utilizza nei suoi progetti. Se si danneggia, è facile sostituirlo poiché è un componente standard. Questa guida assicura che il processo di sostituzione venga completato in modo sicuro e corretto.

Sostituire un osso di beagle in un dispositivo Pyramid è un processo semplice, ma è essenziale maneggiare i componenti con cautela e cura. Seguendo queste istruzioni e prendendo le precauzioni necessarie, puoi sostituire con successo l'osso di beagle e garantire il funzionamento continuo del tuo dispositivo. Se hai bisogno di ulteriore assistenza o non sei sicuro di uno dei passaggi, si consiglia di contattare l'assistenza Pyramid o di fare riferimento alla loro documentazione.

Come procurarsi un BeagleBone Black

Per procurarsi un BeagleBone Black, gli utenti hanno diverse opzioni. Possono acquistarlo direttamente da Pyramid o BeagleBoard.org13. I BeagleBone Black acquistati da BeagleBoard.org14 non sono dotati di alcuna scheda SD. Se intendi semplicemente sostituire la scheda SD dall'unità originale, non sarà un problema, ma se desideri una sostituzione completa, ti consigliamo di acquistarla da Pyramid.

Acquista da Pyramid

E-mail vendite@ptcusa.com 15, e richiedi un preventivo per un BeagleBone Black, precaricato con una scheda SD contenente il software di tua scelta. Ti contatteremo per verificare la scelta del software e completare l'ordine di vendita.

Acquista da BeagleBoard.org

Visita il sito ufficiale websito: https://beagleboard.org/blackSul websito, troverete informazioni dettagliate sul BeagleBone Black, le sue caratteristiche e specifiche. Cliccate sul pulsante "Acquista ora" per vedere un elenco di distributori autorizzati.

Scegli il tuo distributore preferito dall'elenco e segui la sua procedura di acquisto.

Procedura di sostituzione

Per i nostri dispositivi montabili su rack 1U o 2U, il pannello superiore può essere rimosso svitando le quattro piccole viti a testa Phillips situate sulla parte superiore dell'estremità posteriore del dispositivo. Quindi fai scorrere il coperchio spingendolo indietro verso l'estremità posteriore del dispositivo.

Posizioni delle viti del pannello superiore

Prima che l'osso del beagle possa essere rimosso, ci saranno due o quattro viti esagonali M3 che devono essere svitate. Queste viti tengono l'osso del beagle in posizione.

Posizioni delle viti di montaggio

Dopo aver svitato le viti di montaggio, afferra la scheda dagli angoli e tirala direttamente verso l'alto. La tenuta potrebbe essere stretta, quindi potresti dover muovere leggermente la scheda per rimuoverla.

Dove prendere il dispositivo

Una volta rimossa la vecchia scheda, assicurati di ispezionare i pin sulla scheda principale. Dovrebbero essere tutti dritti e non dovrebbe mancare nulla. Se ci sono danni ai pin o alle prese, dovrebbero essere riparati prima di installare il nuovo osso di beagle.

Ispezione dei pin del connettore

Prendi il nuovo osso di beagle e mettilo in posizione. Premi direttamente sugli angoli, assicurandoti che ogni perno sia completamente inserito nella presa corrispondente. Riavvita le due o quattro viti M3 per tenere fermo l'osso di beagle. Non stringere troppo queste viti perché potrebbero danneggiare la scheda. Fai scorrere il pannello superiore e riavvita le quattro piccole viti in posizione. Fai attenzione a non stringere troppo queste viti perché potrebbero spanarsi molto facilmente.

Controllo documenti

Approvazioni

Controllo documenti

Versione corrente del documento: v.1

Nessun riviewsono stati assegnati.

Firme

Lunedì 1 aprile 2024, 04:02 PM UTC, (v. 1)

Matthew Nichols ha firmato con il significato Review

Revisioni

| Versione | Descrizione | Salvato by | Salvato on | Stato |

|

v2 |

Istruzioni per l'acquisizione delle immagini sulla scheda SD e documentazione sul linguaggio di espressione. |

Matteo Nichols |

1 aprile 2024, 3:51 |

APPROVATO |

| v1 | Versione iniziale | Harvey Jules Nett | 1 dicembre 2023, 5:51 |

SUPERATO |

Documenti / Risorse

|

PYRAMID 2753757191 Framework del sistema di controllo IGX [pdf] Manuale d'uso 2753757191 Framework del sistema di controllo IGX, 2753757191, Framework del sistema di controllo IGX, Framework del sistema di controllo, Framework del sistema, Framework |